A muchas personas les gusta compartir, en redes sociales y en otros medios de Internet, datos privados sin proteger la privacidad. Ello implica grandes riesgos, ya que cualquiera puede leer…

Privacidad

Cuando utilizamos un navegador web estamos expuestos a una gran cantidad de acciones no previstas, provocadas por las páginas que visitamos. Aunque los navegadores más utilizados están implementando últimamente configuraciones…

Lo estamos viendo día a día. La utilización de un navegador web seguro para viajar por Internet es fundamental por varios motivos. Hay que intentar evitar por todos los medios…

Todos sabemos que Google es el buscador más utilizado, pero también hay que tener en cuenta que dicho servicio, para mostrar los resultados adecuados a cada usuario, ha de recopilar…

No serás de los que dejas que tu ordenador se llene de archivos y datos innecesarios, creo que no, que te preocupas de limpiar y optimizar tu ordenador con frecuencia.…

Es una de las mayores preocupaciones de los usuarios de ordenadores, sobre todo de los que trabajan con Windows, el mantener el equipo limpio y protegido. Hay unas cuantas aplicaciones…

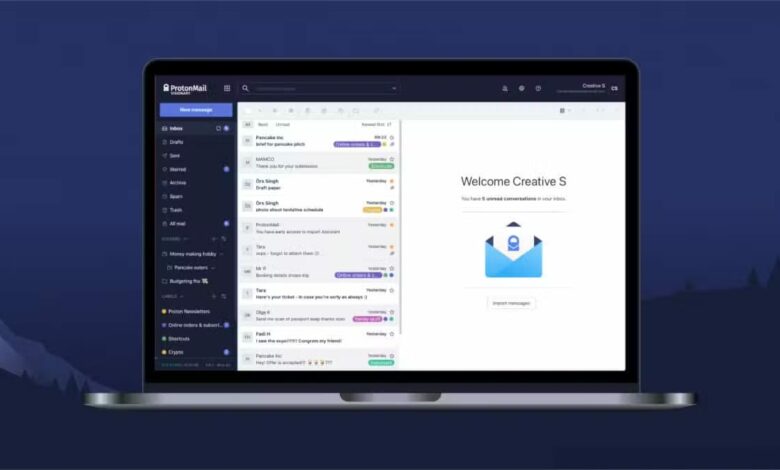

Proton Mail es un servicio de correo seguro que cada vez utilizan más personas. Su funcionamiento está centrado en la privacidad, algo que hay que tener muy en cuenta. Con…

Todos sabemos que es muy importante limpiar el PC y proteger la privacidad con el fin de que nuestros datos estén seguros. Cada vez más, debido a lo que estamos…

Las redes sociales ya llevan unos cuantos años con nosotros. Además de ser positivas en varios aspectos, sobre todo los relacionados con la comunicación, también entrañan riesgos. El sharenting es…

No es la primera vez, ni será la última, que hablamos de esta excelente aplicación, que tiene como fin primordial proteger los ordenadores con Windows contra todos los tipos de…